什麼是惡意軟體 HackTool:Win32/Keygen?如何去除?

您是否掃描過您的設備並發現它感染了 HackTool:Win32/Keygen?在您使用破解或金鑰產生器啟動進階軟體後,Windows Defender 可能會自動警告您有關此惡意軟體的存在。

盧基圖斯是什麼?

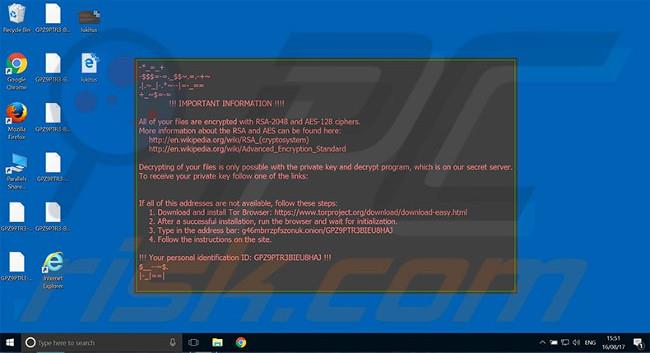

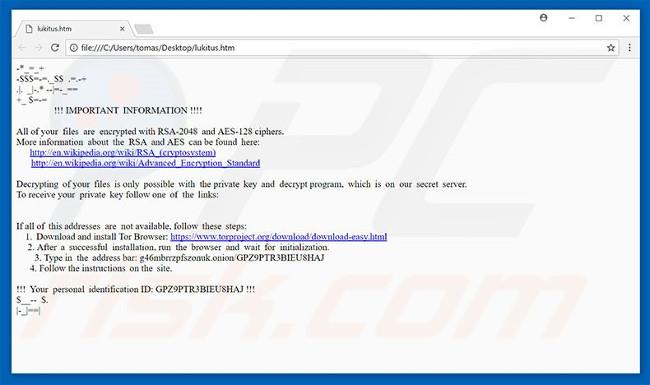

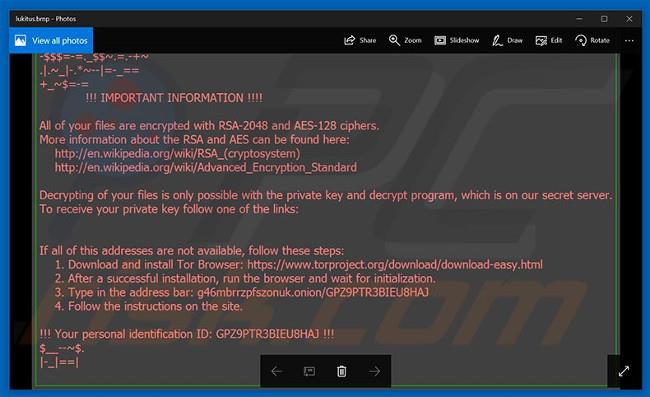

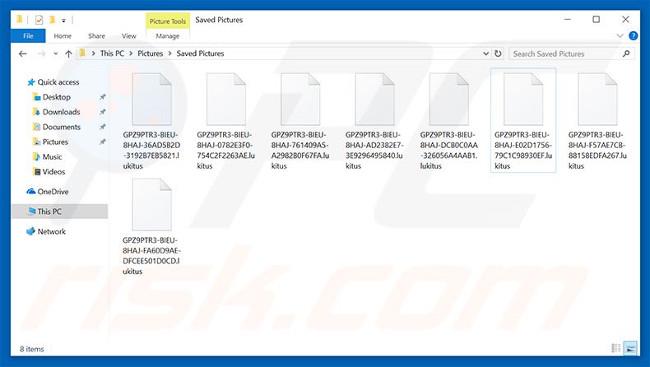

Lukitus 是名為 Locky 的勒索軟體病毒的更新版本。開發人員透過垃圾郵件(惡意附件)傳播 Lukitus。滲透後,Lukitus使用RSA-2048和AES-128加密演算法對儲存的資料進行加密。在加密過程中,病毒使用模式「32_random_letters_and_digits].lukitus」重新命名加密檔案。例如,「sample.jpg」可以重新命名為「GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus」之類的檔案名稱。成功加密後,Lukitus 會更改桌面桌布並建立 HTML 檔案(「lukitus.htm」)以保留在桌面上。

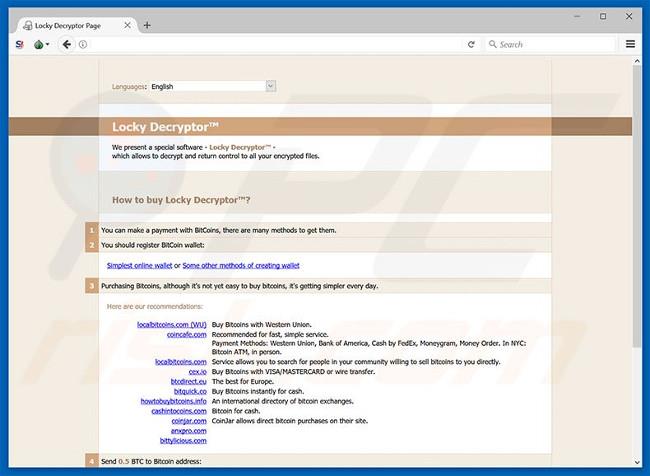

電腦上的桌布檔案和 HTML 檔案包含勒索訊息,指出該檔案已加密,只能透過使用唯一密鑰的特定解密程式來恢復。不幸的是,這個訊息是正確的。如上所述,Lukitus使用RSA和AES加密演算法,因此,每個受害者只會產生一個解密金鑰。這些密鑰儲存在 Lukitus 開發人員控制的遠端伺服器上。受害者需要按照惡意軟體官方網站上提供的說明支付贖金才能接收金鑰。解碼成本為0.5比特幣(約50,000,000越南盾)。然而,請記住,高科技犯罪分子不應該被信任,因為他們在收到贖金後往往會忽略受害者。付款並不能保證您的文件將被解密。此外,向網路犯罪分子提供資金也間接支持了他們的惡意病毒業務。因此,不建議聯絡這些人或支付任何贖金。不幸的是,沒有工具能夠恢復 Lukitus 加密的文件,唯一的解決方案是從備份還原文件和系統。

關於網路犯罪者索要贖金的通知:

Lukitus 與 Aleta、BTCWare、GlobeImposter 和數十種其他勒索軟體類型類似。這些惡意軟體也旨在加密檔案並索取贖金。只有兩個主要區別:1)要求的贖金和 2)使用的加密演算法類型。研究表明,大多數病毒使用產生唯一解密金鑰的演算法(例如 RSA、AES、DES 等),因此,如果不擁有網路犯罪分子的解密金鑰,幾乎不可能恢復這些檔案。

勒索軟體如何攻擊電腦?

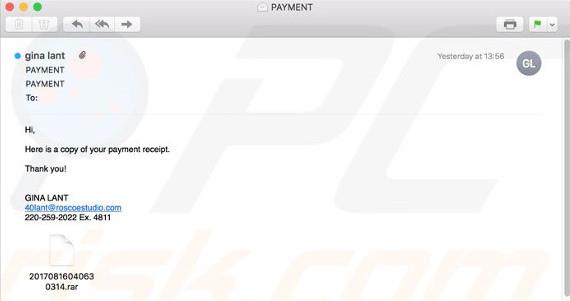

儘管 Lukitus 是透過垃圾郵件分發的,但網路犯罪分子經常使用假冒軟體、木馬和第三方軟體下載來源(例如免費、免費檔案託管網站、點對點網路等)來分發類似的惡意軟體。在這種情況下,Lukitus 以壓縮的 .rar 檔案形式交付給受害者。然而,垃圾郵件通常包含 JavaScript 文件、MS Office 和其他旨在下載或安裝惡意軟體的類似檔案。虛假軟體更新程式利用過時的軟體錯誤來感染系統。第三方軟體下載來源通常會透過將其「呈現」為合法軟體來增加惡意執行的可能性。

如何保護您的電腦免受勒索軟體感染?

為了防止勒索軟體感染,您在瀏覽網路時需要非常小心。切勿開啟從可疑電子郵件收到的文件或從非官方來源下載軟體。此外,使用合法的防毒/反間諜軟體套件並更新已安裝的應用程式。但請注意,犯罪分子透過虛假更新程序傳播惡意軟體。因此,使用第三方工具更新軟體是非常危險的。確保電腦安全的關鍵是小心謹慎。

用於分發 Lukitus 惡意軟體的垃圾郵件樣本:

盧基圖斯 HTML 檔案:

Lukitus桌面桌布檔:

Tor 站點 Lukitus 檔:

Lukitus 編碼的檔案(「[32_random_letters_and_digits].lukitus」檔案名稱模式):

防止 Lukitus 勒索軟體的說明

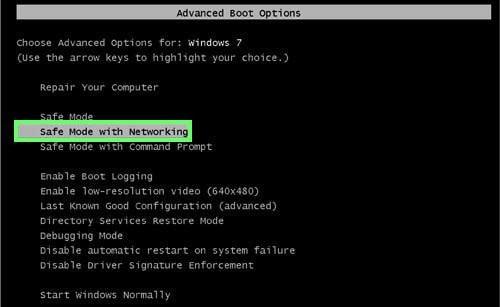

步驟 1:使用網路安全模式移除 Lukitus 勒索軟體。

Windows XP 和 Windows 7 使用者:以安全模式啟動電腦。按一下開始 > 關機 > 確定。在電腦啟動過程中,按鍵盤上的F8鍵幾次,直到看到 Windows 進階選項選單,然後從清單中選擇帶有網路的安全模式。

有關如何在「帶網路的安全模式」模式下啟動 Windows 7 的影片說明:

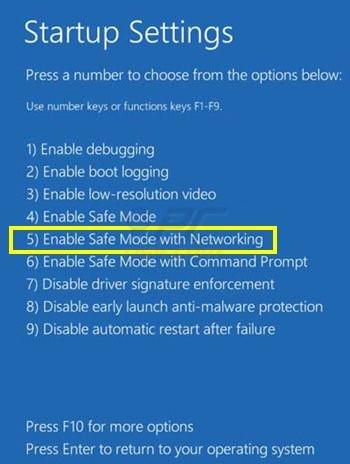

Windows 8 使用者:前往Windows 8開始畫面,輸入「進階」,在搜尋結果中選擇「設定」。在開啟的「常規電腦設定」視窗中按一下「進階啟動」選項。按一下“立即重新啟動”按鈕。您的電腦現在將重新啟動並進入「進階啟動選項選單」。按一下「疑難排解」按鈕,然後按下「進階選項」按鈕。在進階選項畫面中,按一下「啟動設定」 > 「重新啟動」。電腦將重新啟動至「啟動設定」畫面。按F5 啟動進入啟動模式。帶網路的安全模式。

有關在網路安全模式下啟動 Windows 8 的影片教學。

Windows 10 使用者:按一下 Windows 圖示並選擇電源。在開啟的選單中,按住鍵盤上的「Shift 」按鈕,按一下「重新啟動」。在“選擇選項”視窗中,按一下“疑難排解”,然後選擇“進階選項”。在進階選項選單中,選擇「啟動設定」,然後按一下「重新啟動」按鈕。在下一個視窗中,按一下鍵盤上的「 F5 」按鈕。這將透過網路以安全模式重新啟動您的作業系統。

在「帶網路的安全模式」模式下啟動 Windows 10 的影片說明:

步驟 2:: 使用系統還原刪除 Lukitus 勒索軟體

如果您無法在具有網路的安全模式下啟動計算機,請嘗試執行系統還原。

有關如何使用「帶有命令提示字元的安全模式」和「系統還原」刪除勒索軟體病毒的影片說明:

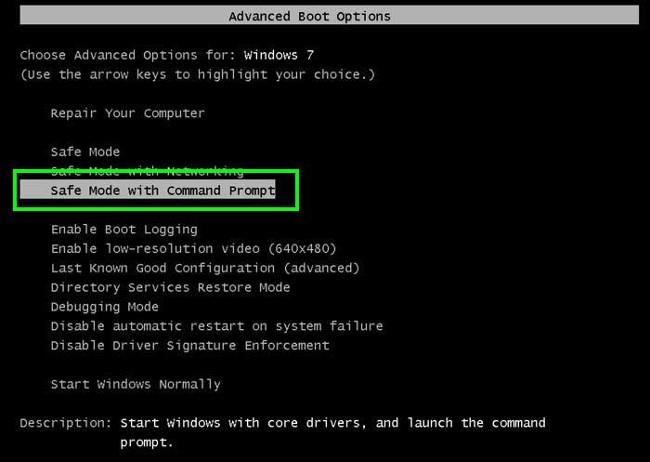

1. 在電腦啟動過程中,按鍵盤上的F8鍵幾次,直到出現 Windows 進階選項選單,然後從清單中選擇帶有命令提示字元的安全模式並按Enter。

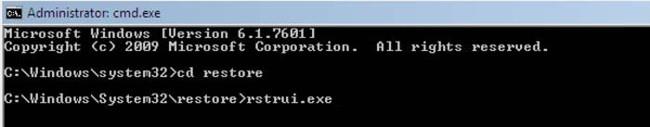

2. 在指令提示字元中,輸入以下行:cd Restore並按下Enter。

3. 接下來,輸入以下行:rstrui.exe並按Enter。

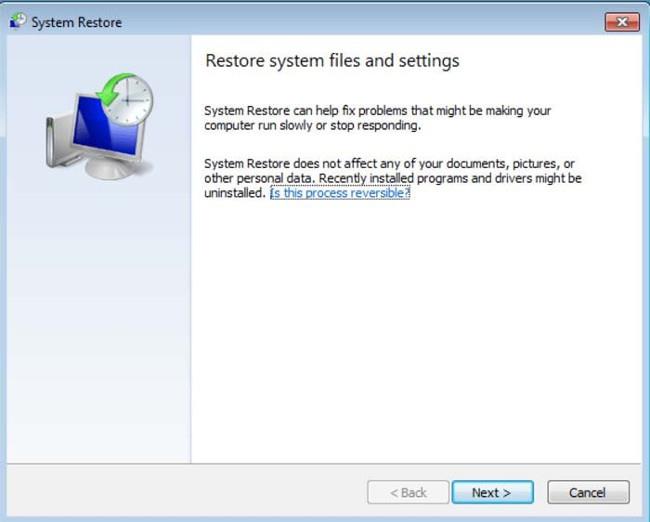

4. 在開啟的視窗中,按一下「下一步」。

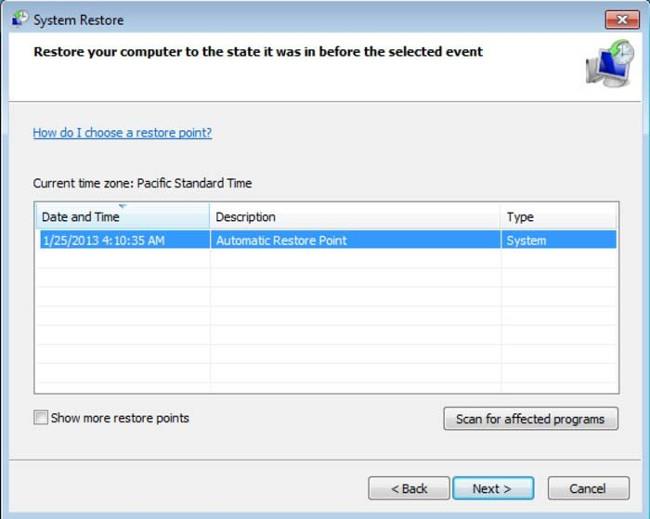

5. 選擇一個還原點,然後按一下「下一步」(將您的電腦系統還原到被 Lukitus 病毒感染的當天)。

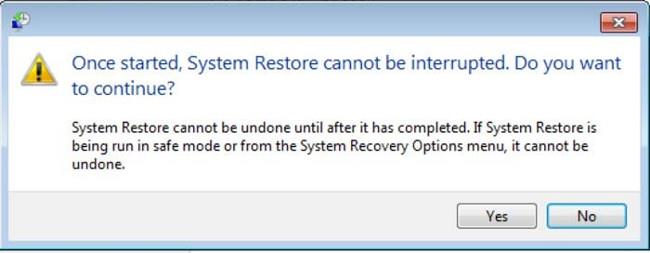

6. 在開啟的視窗中,按一下「是」。

7. 恢復計算機後,下載並使用惡意軟體刪除軟體掃描您的計算機,以刪除任何剩餘的 Lukitus 勒索軟體檔案。

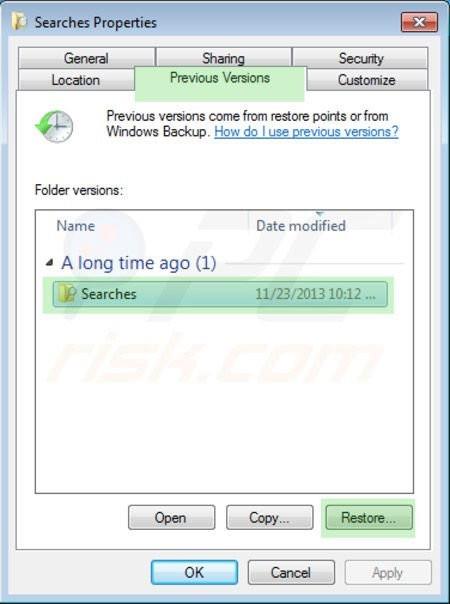

若要還原使用此勒索軟體加密的個人文件,請嘗試使用 Windows 先前版本功能。此方法只有在被惡意程式碼攻擊的作業系統上啟用了系統還原功能時才有效。請注意,Lukitus 的某些變體可能會刪除檔案的捲影捲副本,因此此方法可能不適用於所有電腦。

要恢復文件,請右鍵單擊該文件,轉到“屬性”並選擇“先前的版本”選項卡。如果相關檔案有還原點,請選擇它並按一下「還原」按鈕。

如果無法在網路安全模式(或命令提示字元)下啟動計算機,請使用應急磁碟啟動計算機。勒索軟體的某些變體透過網路安全模式被停用,這使得其刪除變得複雜。對於此步驟,您需要存取另一台電腦。

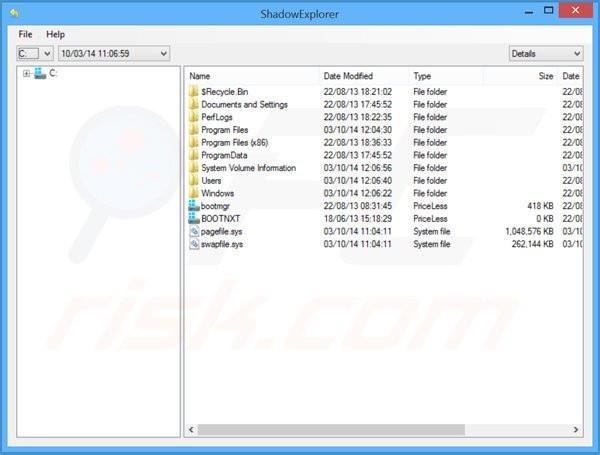

若要重新取得 Lukitus 加密檔案的控制權,您也可以嘗試使用名為Shadow Explorer的程式。

為了保護您的電腦免受此類文件加密勒索軟體的侵害,請使用信譽良好的防毒和反間諜軟體程式。作為另一種保護方法,您可以使用名為HitmanPro.Alert的程序,該程序在註冊表中建立群組原則物件來阻止 Lukitus 等流氓程式。

Malwarebytes Anti-Ransomware Beta使用先進的技術來監控勒索軟體活動並在其到達用戶文件之前立即將其封鎖:

避免勒索軟體造成損害的最佳方法是維護定期更新的備份。

其他已知可移除 Lukitus 勒索軟體的工具:Plumbytes Anti-Malware和SpyHunter 4。

您是否掃描過您的設備並發現它感染了 HackTool:Win32/Keygen?在您使用破解或金鑰產生器啟動進階軟體後,Windows Defender 可能會自動警告您有關此惡意軟體的存在。

探索如何在Windows 10上建立和管理還原點,這是一項有效的系統保護功能,可以讓您快速還原系統至先前狀態。

您可以使用以下 15 種方法輕鬆在 Windows 10 中開啟<strong>裝置管理員</strong>,包括使用命令、捷徑和搜尋。

很多人不知道如何快速顯示桌面,只好將各個視窗一一最小化。這種方法對於用戶來說非常耗時且令人沮喪。因此,本文將向您介紹Windows中快速顯示桌面的十種超快速方法。

Windows Repair 是一款有效的 Windows 錯誤修復工具,幫助使用者修復與 Internet Explorer、Windows Update 和其他重要程式相關的錯誤。

您可以使用檔案總管選項來變更檔案和資料夾的工作方式並控制顯示。掌握如何在 Windows 10 中開啟資料夾選項的多種方法。

刪除不使用的使用者帳戶可以顯著釋放記憶體空間,並讓您的電腦運行得更流暢。了解如何刪除 Windows 10 使用者帳戶的最佳方法。

使用 bootsect 命令能夠輕鬆修復磁碟區引導程式碼錯誤,確保系統正常啟動,避免 hal.dll 錯誤及其他啟動問題。

存檔應用程式是一項功能,可以自動卸載您很少使用的應用程序,同時保留其關聯的檔案和設定。了解如何有效利用 Windows 11 中的存檔應用程式功能。

要啟用虛擬化,您必須先進入 BIOS 並從 BIOS 設定中啟用虛擬化,這將顯著提升在 BlueStacks 5 上的效能和遊戲體驗。